Practice Assessment for Exam AZ-204: Developing Solutions for Microsoft Azure – 042

✅ Phân tích đáp án câu hỏi

📌 Dịch câu hỏi:

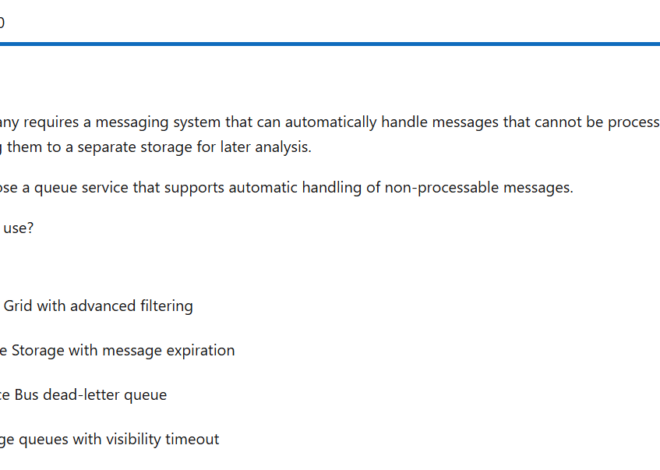

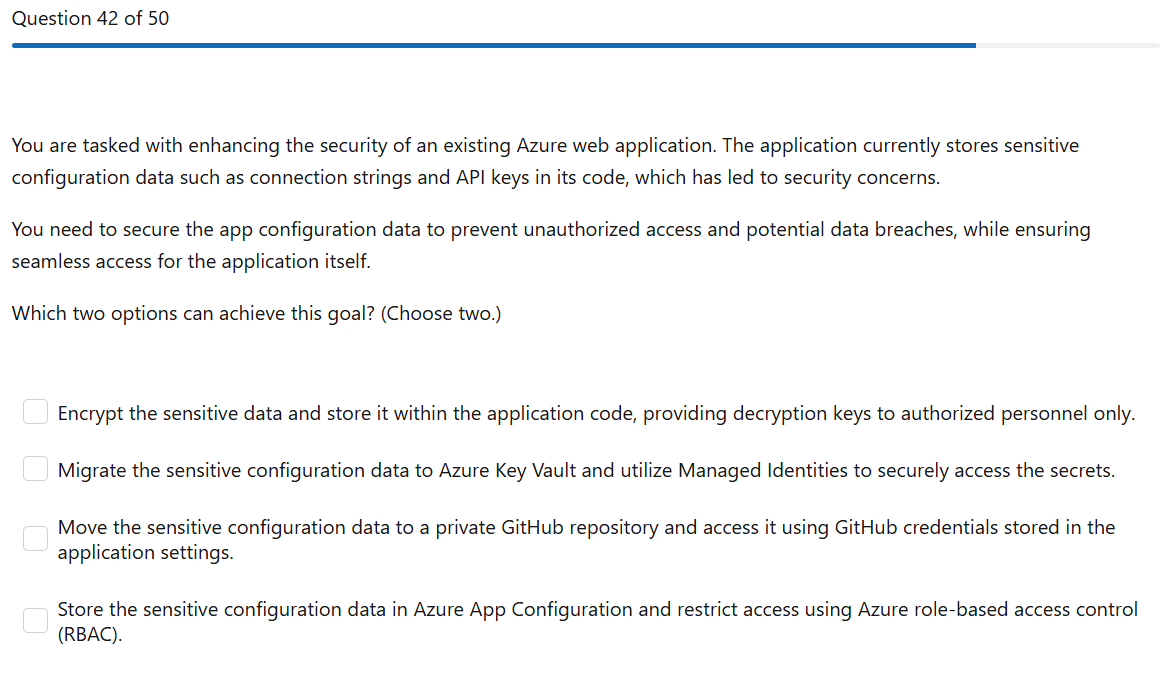

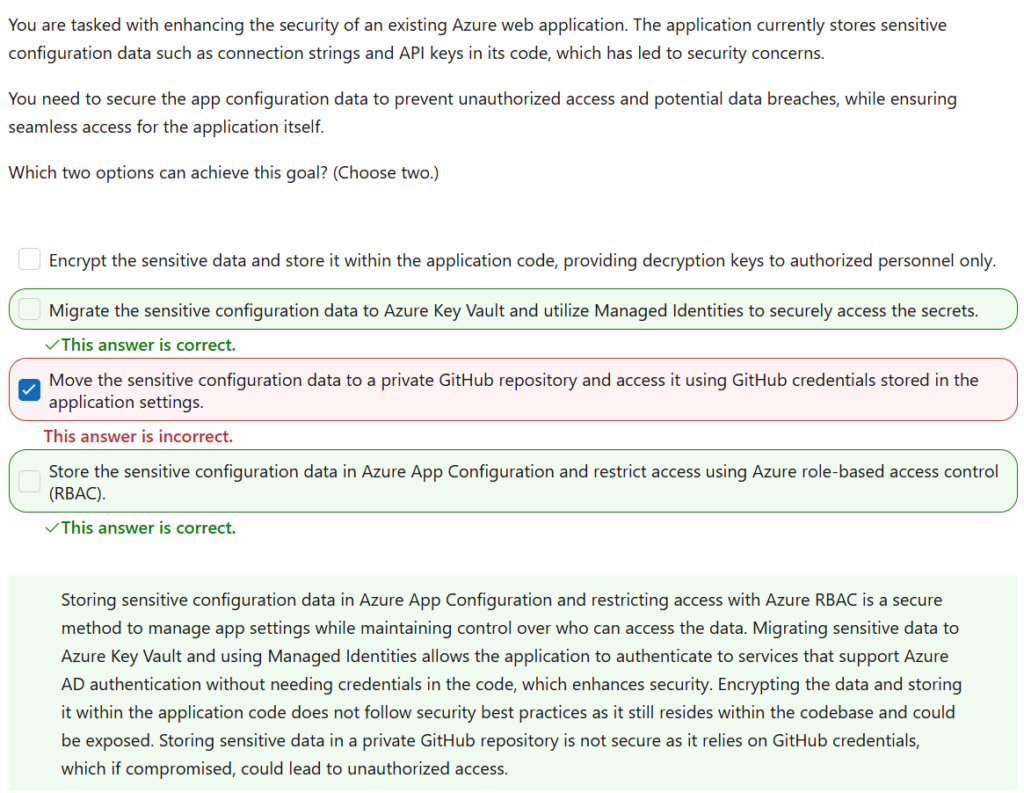

Bạn được giao nhiệm vụ tăng cường bảo mật cho một ứng dụng web Azure hiện có (existing Azure web application).

Hiện tại ứng dụng lưu trữ dữ liệu cấu hình nhạy cảm (sensitive configuration data) như chuỗi kết nối (connection strings) và khóa API (API keys) ngay trong mã nguồn, điều này đã dẫn đến lo ngại về bảo mật.

Bạn cần bảo vệ dữ liệu cấu hình ứng dụng để ngăn chặn truy cập trái phép và rò rỉ dữ liệu (unauthorized access and data breaches), trong khi vẫn đảm bảo ứng dụng có thể truy cập mượt mà (seamless access) đến các thiết lập này.

Hai lựa chọn nào sau đây có thể đạt được mục tiêu đó? (Chọn hai)

🔍 Các lựa chọn:

| Lựa chọn | Có phù hợp không? | Giải thích |

|---|---|---|

| Mã hóa dữ liệu nhạy cảm và lưu trong mã nguồn, chỉ cung cấp khóa giải mã cho người có quyền (Encrypt the sensitive data and store it within the application code) | ❌ Không | Mặc dù mã hóa là bước tốt, nhưng dữ liệu vẫn nằm trong mã nguồn, nên nếu mã bị rò rỉ, dữ liệu sẽ bị lộ. Không đảm bảo an toàn cao nhất. |

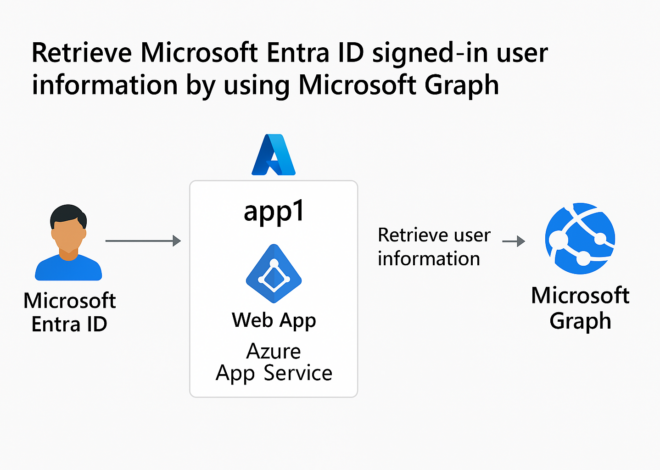

| Chuyển dữ liệu cấu hình nhạy cảm sang Azure Key Vault và sử dụng Managed Identities để truy cập (Migrate the sensitive configuration data to Azure Key Vault and utilize Managed Identities) | ✅ Đúng | Đây là giải pháp bảo mật hiện đại và tốt nhất. Azure Key Vault lưu dữ liệu một cách an toàn và Managed Identity cho phép ứng dụng truy cập mà không cần thông tin đăng nhập. |

| Chuyển dữ liệu nhạy cảm sang GitHub riêng tư và truy cập bằng thông tin xác thực GitHub được lưu trong ứng dụng (Move the sensitive configuration data to a private GitHub repository and access it using GitHub credentials) | ❌ Không | Đây là cách không an toàn, vì nếu GitHub credentials bị rò rỉ, dữ liệu sẽ bị truy cập trái phép. Không phù hợp để bảo mật dữ liệu nhạy cảm. |

| Lưu dữ liệu cấu hình nhạy cảm trong Azure App Configuration và giới hạn truy cập bằng Azure RBAC (Store the sensitive configuration data in Azure App Configuration and restrict access using Azure role-based access control – RBAC) | ✅ Đúng | Đây là một phương pháp an toàn và kiểm soát tốt ai được quyền truy cập thông qua RBAC – rất phù hợp trong môi trường bảo mật hiện đại. |

📘 Bổ sung từ tài liệu chính thức

Việc lưu trữ dữ liệu cấu hình nhạy cảm (sensitive configuration data) trong Azure App Configuration và giới hạn truy cập bằng Azure RBAC là một phương pháp bảo mật mạnh mẽ, cho phép kiểm soát ai có quyền truy cập dữ liệu.

Di chuyển dữ liệu nhạy cảm đến Azure Key Vault và sử dụng Managed Identities giúp ứng dụng xác thực mà không cần thông tin đăng nhập – điều này nâng cao tính bảo mật đáng kể.

Mã hóa và lưu trữ dữ liệu trong mã nguồn không được xem là thực hành bảo mật tốt, vì dữ liệu vẫn nằm trong mã, dễ bị lộ.

Lưu trữ dữ liệu nhạy cảm trong GitHub riêng tư cũng không an toàn, vì nó phụ thuộc vào GitHub credentials, nếu bị lộ sẽ dẫn đến truy cập trái phép (unauthorized access).

🔗 Nguồn tài liệu:

- Secure a secret and then retrieve it from Azure Key Vault using Azure CLI – Microsoft Learn

- Azure App Configuration – Microsoft Learn

✅ Kết luận:

Hai đáp án chính xác:

✅ 1. Migrate the sensitive configuration data to Azure Key Vault and utilize Managed Identities to securely access the secrets.

✅ 2. Store the sensitive configuration data in Azure App Configuration and restrict access using Azure role-based access control (RBAC).

🔐 Lý do:

- Cả hai lựa chọn này không lưu dữ liệu nhạy cảm trong mã nguồn, giúp bảo vệ tốt hơn trước các cuộc tấn công hoặc rò rỉ.

- Sử dụng Managed Identity và RBAC là cách an toàn và được khuyến nghị chính thức từ Microsoft.